1. Warum überhaupt ein VPS mit WireGuard? #

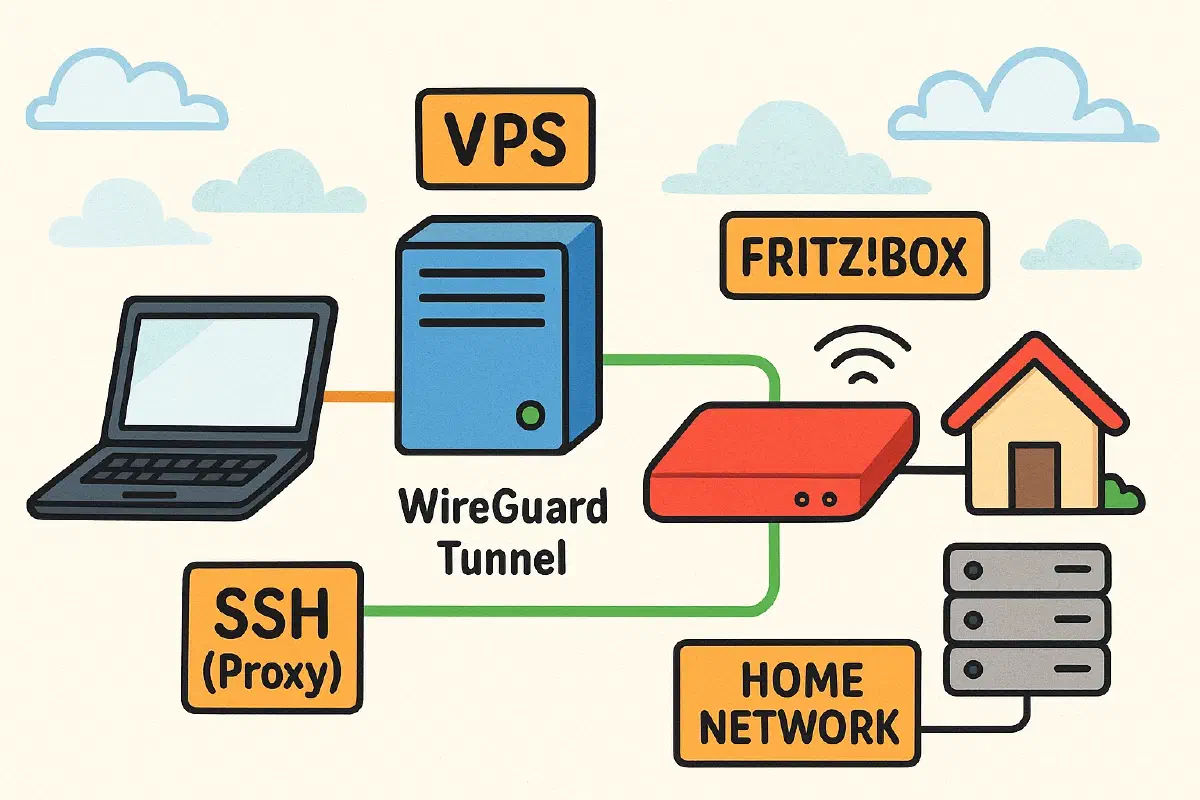

Ein VPS im Internet kann als „Brücke“ dienen, wenn man sein Heimnetz von überall aus sicher erreichbar machen will.

Besonders in Firmennetzen, wo direkte VPN-Verbindungen blockiert sind, kann man über den VPS einen stabilen Tunnel aufbauen und dort per SSH, Proxy oder sogar Browser ins Heimnetz gelangen.

2. Fallstricke mit FritzOS und WireGuard #

Die WireGuard-Integration in FritzOS ist praktisch, aber leider nicht so flexibel wie ein eigener Server.

- Die FritzBox stellt beim Anlegen einer Verbindung viele Rückfragen:

-

- „Wurde die Verbindung schon auf der Gegenseite erstellt?“

- „Router oder Einzelgerät?“

- „Soll der gesamte Traffic über den Tunnel?“

- „Wurde die Verbindung schon auf der Gegenseite erstellt?“

- FritzOS verlangt bestimmte Angaben wie entferntes IPv4-Netzwerk, Subnetzmaske und manchmal auch DNS-Domains.

- Wichtig: Private Keys nicht verwechseln! → Der VPS braucht den eigenen privaten Key, die FritzBox ihren. Häufig wird der falsche verwendet, das ist eine Standard-Falle.

- Auch die Ports unterscheiden sich: FritzOS wählt oft zufällige UDP-Ports, diese müssen auf dem VPS in der Firewall freigeschaltet sein.

3. VPS vorbereiten (Debian/Ubuntu-Beispiel) #

WireGuard installieren:

sudo apt update

sudo apt install wireguardNetzwerk konfigurieren:

/etc/wireguard/wg-home.conf

[Interface]

PrivateKey = <VPS-Private-Key>

Address = 10.99.0.1/24

ListenPort = 51820

[Peer]

# FritzBox

PublicKey = <FB-Public-Key>

PresharedKey = <Optional>

AllowedIPs = 192.168.178.0/24, 10.99.0.2/32

Endpoint = fritzbox.dyndns.org:<FB-Port>

PersistentKeepalive = 25Firewall freischalten:

sudo ufw allow 51820/udp(oder im VPS-Provider-Panel UDP-Port öffnen).

Tunnel starten & dauerhaft aktivieren:

sudo systemctl enable --now wg-quick@wg-home4. Nutzung von SSH über den VPS ins Heimnetz #

Sobald der WireGuard-Tunnel steht, kannst du den VPS als Jump Host nutzen.

Linux / macOS #

ssh -J vps-user@vps.domain.tld pi@192.168.178.20Oder per .ssh/config:

Host heimserver

HostName 192.168.178.20

User pi

ProxyJump vps-user@vps.domain.tldDann reicht:

ssh heimserver5. Windows 11 Besonderheiten (managed, kein Admin) #

Viele Guides schlagen Lösungen vor, die Adminrechte erfordern (WinFsp, SSHFS-Win, Rclone-Mount).

Auf einem managed Windows 11 ohne Admin geht das nicht. Aber es gibt Workarounds:

5.1 SSH-Key-Management (Windows 11 ohne Adminrechte) #

Unter Windows 11 ist OpenSSH-Client schon vorinstalliert – auch ohne Adminrechte.

Damit kann man sich eigene Schlüssel erstellen und diese manuell auf den Server übertragen.

Schlüssel erzeugen:

ssh-keygen -t ed25519 -C "mein-win11-laptop"- Speicherort: Standardmäßig

C:\Users\<Benutzer>\.ssh\id_ed25519(Privat) undid_ed25519.pub(Public). - Passphrase: optional (empfohlen).

Public-Key auf den Server kopieren:

Da ssh-copy-id auf Windows fehlt, nutzt man Powershell mit einer Pipe:

type $env:USERPROFILE\.ssh\id_ed25519.pub | ssh user@vps "cat >> ~/.ssh/authorized_keys"Damit ist der Key hinterlegt, und du kannst dich beim nächsten Mal ohne Passwort verbinden:

ssh user@vps5.2 SSH über Jump Host (PowerShell) #

Mit Bordmitteln:

ssh -J user@vps user@heimserver5.3 SFTP-Zugriff #

- Der Windows Explorer kann kein SFTP, nur FTP.

- Lösung: WinSCP Portable nutzen → keine Installation nötig.

- Verbindungstyp: SFTP/SSH → Server: VPS → bei Bedarf Proxy/Jumphost eintragen.

- Vorteil: Explorer-ähnliche Oberfläche, Drag & Drop zwischen Explorer und Server möglich.

6. Bonus: Browserzugriff ins Heimnetz #

Wenn du unterwegs direkt ins Heimnetz-Webinterfaces willst, kannst du den SSH-Tunnel auch als SOCKS5-Proxy nutzen:

ssh -D 1080 user@vpsIn Firefox mit FoxyProxy:

- Proxytyp: SOCKS5

- Adresse:

localhost - Port:

1080

So surfst du mit dem Browser durchs Heimnetz, als wärst du zu Hause.

7. Profit #

- VPN-Bridge steht.

- Heimnetz per SSH, SFTP oder Browser erreichbar.

- Auch aus restriktiven Netzen (Uni, Firma, Hotel).

- Ohne Adminrechte auf Windows.